瑞星2018年中国网络安全报告:挖矿与勒索病毒成一体化趋势

近日,瑞星发布了《2018年中国网络安全报告》,报告显示2018年病毒活动十分活跃,数据泄露和网络攻击事件频发,包括Facebook、GitHub、A站、华住酒店、台积电等全球大中小企业均遭受不同程度的影响,网络安全依然不容小觑。

2018年新增病毒样本暴增56%

2018年瑞星“云安全”系统共截获病毒样本总量7,786万个,病毒感染次数11.25亿次,病毒总体数量比2017年同期上涨55.63%。由于利益的驱使,更多领域的犯罪分子投入到了挖矿病毒与勒索病毒领域,同时,病毒与杀毒软件的对抗越来越激烈,攻击者持续更新迭代病毒,导致病毒有了极大地增长。

报告期内,北京市病毒感染2.26亿人次,位列全国第一,其次为广东省0.92亿人次及山东省0.65亿人次。

图:2018年病毒感染地域Top10

广东省勒索病毒感染次数位列全国第一

2018年瑞星“云安全”系统共截获勒索软件感染次数687万次,其中广东省感染179万次,位列全国第一,其次为上海市77万次,北京市52万次及江苏省33万次。

图:2018年勒索软件感染地域分布Top10

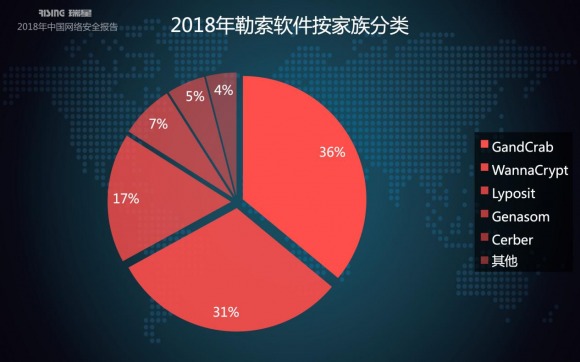

通过对瑞星捕获的勒索样本按家族分析发现,GandCrab家族占比36%,位列第一,其次为WannaCrypt占比31%,以及Lyposit占比17%。

图:2018年勒索软件按家族分类

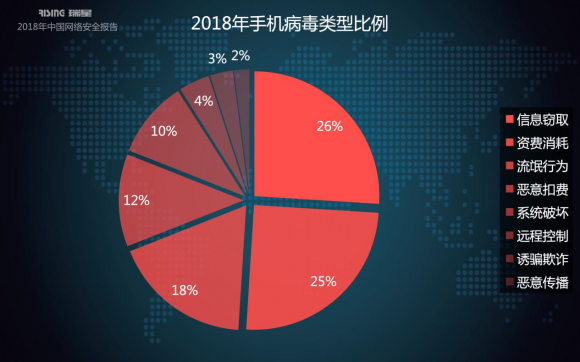

2018年手机病毒样本增长26%

2018年瑞星“云安全”系统共截获手机病毒样本640万个,病毒总体数量比2017年同期上涨26.73%。新增病毒类型以信息窃取、资费消耗、流氓行为、恶意扣费四类为主,其中信息窃取类病毒占比26%,位居第一。其次是资费消耗类病毒占比25%,第三名是流氓行为类病毒占比18%。

永恒之蓝漏洞依然是影响最严重的漏洞之一

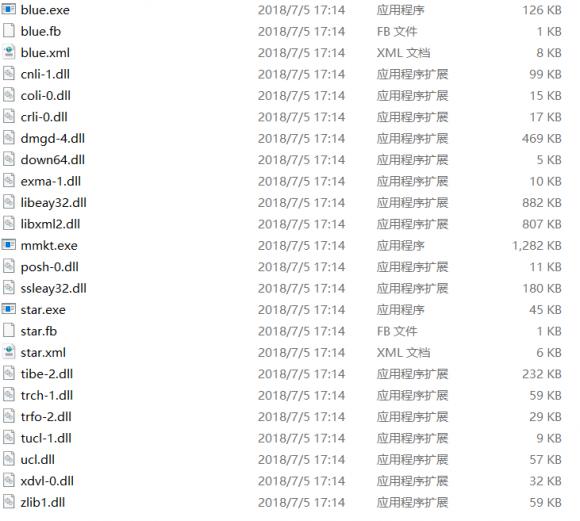

2018年CVE-2017-0144(永恒之蓝漏洞)依然是影响最严重的漏洞之一,很多企业互联网中仍然存在很多未打“永恒之蓝”漏洞补丁的机器,导致其危害至今仍在持续。CVE-2017-0144是Microsoft Windows SMB服务中存在远程代码执行漏洞,远程攻击者可通过发送特制的数据包触发漏洞,从而利用该漏洞执行代码。

由于美国国家安全局NSA旗下的方程式组织,用来窃取情报的网络武器被泄露,导致很多攻击者不需要掌握漏洞利用的知识,直接使用NSA泄露的工具就能发起永恒之蓝漏洞攻击,因此极大地降低了攻击的门槛。此外MsraMiner挖矿病毒、Satan勒索病毒、Lucky勒索病毒也是利用永恒之蓝漏洞进行传播,影响范围十分广泛。

图:病毒利用的永恒之蓝攻击工具包

较为活跃的GandCrab勒索挖矿病毒

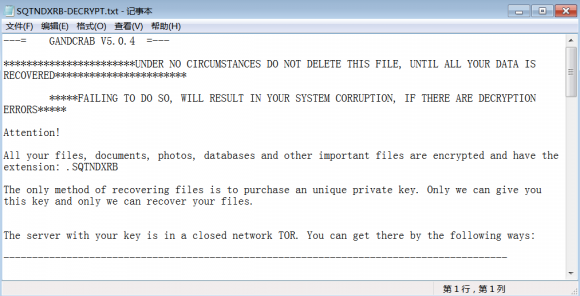

GandCrab勒索病毒从2018年年初一直活跃到年末,此病毒自出现以来持续更新对抗查杀。GandCrab随着版本的不断更新传播方式也不断变化,包括网站挂马、伪装字体更新程序、邮件、漏洞、木马程序等。该家族普遍采用较为复杂的RSA+AES混合加密算法,文件加密后几乎无法解密,最近的几个版本为了提高加密速度,对文件加密的算法开始使用Salsa20算法,秘钥被非对称加密算法加密,若没有病毒作者的私钥,正常方式通常无法解密,给受害者造成了极大的损失。

图:病毒释放的勒索信息

挖矿、勒索病毒呈一体化、蠕虫化趋势

以往勒索病毒和挖矿病毒有比较明显的界限,随着更多攻击者投入到这一领域,获取最大利益是他们的根本目的,因此勒索病毒和挖矿病毒的界限开始模糊,病毒运行后除了释放勒索模块加密受害者计算机中的文件之外,又开始释放挖矿模块挖掘虚拟货币,消耗受害者计算机资源。

为了增加感染量,病毒呈现蠕虫化的趋势,病毒会通过弱口令和系统漏洞、多种web漏洞传播,攻击存在弱口令和漏洞的计算机。比如Satan勒索病毒、GandCrab勒索病毒,从2018年年初只负责勒索,逐步发展为通过漏洞和弱口令蠕虫化传播,并且开始挖矿。而Lucky和xbash病毒从一出现就攻击Windows和Linux双平台,通过漏洞和弱口令传播挖矿和勒索病毒。

网络安全环境日益复杂,网络攻击形式也呈多样化发展,瑞星安全专家提醒广大用户务必提高网络安全意识,建议在日常使用电脑时,开启系统自动更新,及时打补丁,电脑避免使用弱口令,不给不法分子可乘之机。发现电脑卡慢时应立即查看CPU使用情况,若发现可疑进程可及时关闭。